SolarWinds社サイバー攻撃をMinervaが防御! 2020年12月20日Minervaブログから

2020年8月以来、インジェクション攻撃を阻止!Minervaの先制防御手法が功を奏す。

2020年8月以来、Minerva ユーザーでかつSolarWinds社のリモート管理製品であるOrionを利用しているユーザーのエンドポイント上に、数々のメモリーインジェクション攻撃試行を観測しましたが、見事にMinervaエンドポイントセキュリティで攻撃を先制防御しています。

Minerva Labs社は、SolarWinds社に対するサイバー攻撃について徹底的にレビューを行いました。調査の結果、過去数か月間で“SolarWinds.BusinessLayerHost.exe”というファイルから発生する数々の攻撃を封じ込めています。

Minervaリサーチチームによると、今回の攻撃は、現在におけるサイバー脅威として監視すべきもので、他社のセキュリティベンダーにも注意喚起を行いました。Minervaは2020年8月以来、この攻撃を先制防御することに成功しています。

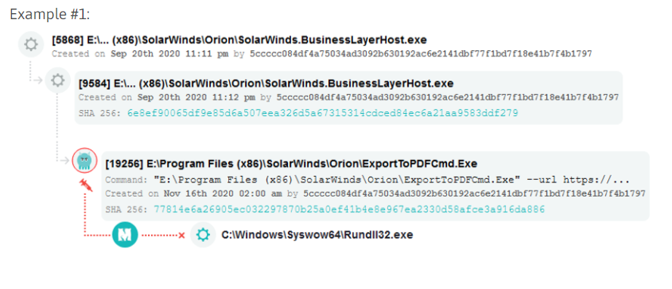

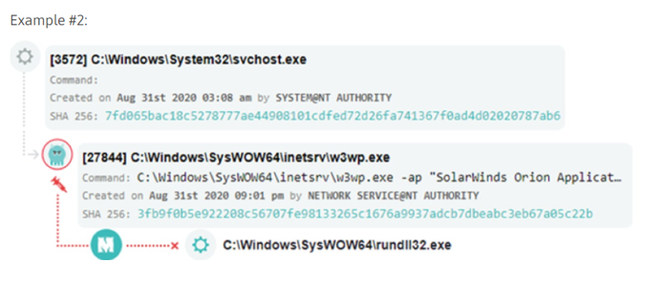

以下のプロセスイベントが、実際にメモリーインジェクション攻撃試行であった例です。

セキュリティベンダーFireEye社のレポートによると、ある特定のブラックリストプロセスがOS上で検知された時に、悪意のバックドアは攻撃実行を停止しました。これはMinervaのマルウェア敵対環境モジュールによる先制防御結果です。

この敵対環境モジュールは、Minervaの脅威防止プラットフォーム(Threat Prevention Platform)の重要部分であり、マルウェアが攻撃を実行する前に、セキュリティ製品あるいはフォーレンジックツールなど数万以上のツール(アーティファクト)を疑似化することにより、検知回避型のマルウェアが攻撃を仕掛けるのを防御するモジュールです。(特許取得済)

Minerva製品(Minerva Armor)についてのお問い合わせはPico Technologies (info@pico-t.co.jp)までお願い致します。