Minerva AgentTeslaを先制防御 2021年2月25日 Minervaのブログから

AgentTeslaは.NETベースのマルウェアであり、集中的なマルスパム(ばらまきメール)キャンペーンを開始しました。2020年にはAgentTeslaによる攻撃が急激に増加し始め、世に知られるようになりました。

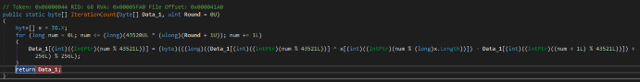

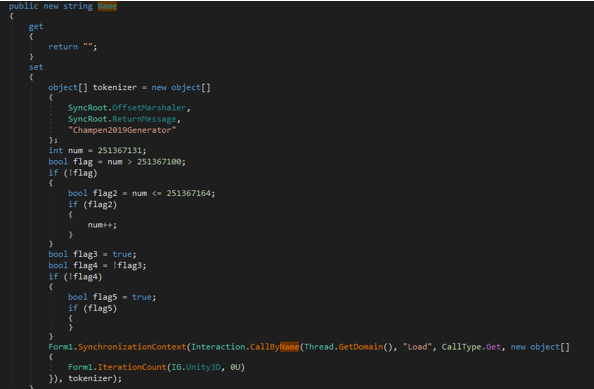

Minervaが調査したマルウェアサンプルですが、.NETバイナリーが重複されたコードを多用し、非常に難読化されたマルウェアという他にありません。このマルウェアの第2ステージはForm1.nameに帰属する関数をアクティベートすることで自己解凍し、ペイロードを開始します。

ペイロードの解凍

プロパティルーチンでインメモリローディングが起動した画面

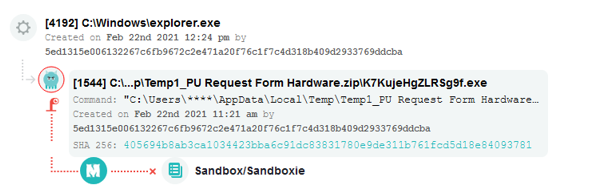

マルウェアは攻撃を開始する前にサンドボックス環境にいるのか確認するためにサンドボックスのDLLである“sbiedll.dll”のクエリーを開始します。もしサンドボックス環境であれば、このマルウェアは実行するのをストップします。Minerva Armorは今回AgentTeslaの変種マルウェアを敵対的環境モジュールで先制防御しました。以下のスクリーンショットは実際に防御したイベントです。

Minerva製品(Minerva Armor)についてのお問い合わせはPico Technologies (info@pico-t.co.jp)までお願い致します。