新たなDatopLoader (Squirrelwaffle)でQakBotを送り込む 2021年11月9日 Minervaのブログから

新たなフィッシング攻撃手法としてDatopLoader (別名:Squirrelwaffle)を利用してQakbotを感染させる手口を見てみましょう。

DatopLoader (別名:Squirrelwaffle)はマルスパム(スパムメールでマルウェア付きのファイル)経由で侵入を試み、標的のネットワークへ攻撃の足掛かりをつくります。攻撃者はさらに侵入に成功することで、他のマルウェアも送り込み複数感染させながら、被害者から金銭窃取を狙うという訳です。

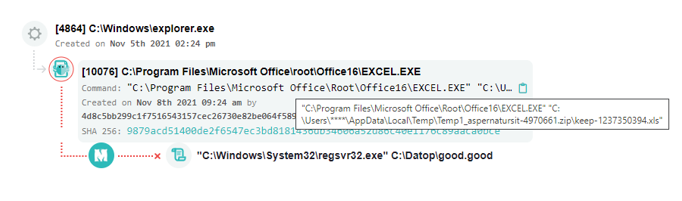

2021年11月8日に、Minervaリサーチチームは、悪意のあるエクセルファイルがregsvr32.exeを利用して3つの異なるファイルで攻撃実行しようとしました。

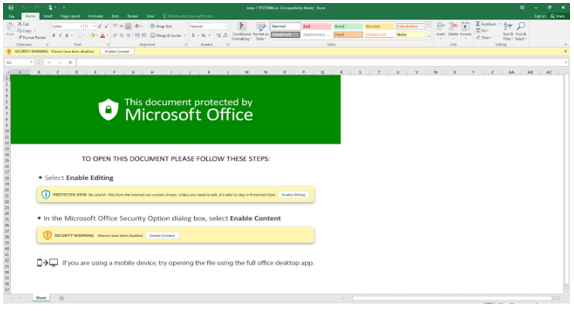

図1 悪意のあるエクセルファイル

まず初めに、このエクセルファイルはマクロの実行前の画面です。実行してしまうとネットワークへ侵入され、最終的にQakbotなどが送り込まれます。このシートは何ら悪意のファイルには見えませんが、実は危険なファイルなのです。実証実験としてDeveloper Tabを有効にして、VBAプロジェクトでこのファイルをチェックすることにしました。

3つのエクセルシートが隠されており、可視モードへ切り替えました。3つの全てのシートは共通にExcel Macro 4が含まれており、1つのシートには、文字、数字、シンボルが含まれており、他の2つのシートはどうやらkerner32.dll!CreateDirectoryAを利用し、新規フォルダーを生成するような仕組みとなっていました。3つの事なるドメインからそれぞれのファイルがダウンロードされることにより、新規フォルダーが生成され、ローカルディスク上に3つのファイルが保存され、各ファイルはregsvr32.exeを利用して攻撃を実行するのです。

- C:\の下に生成された新規フォルダーはDatopという名前で保存される

- ダウンロードされたファイルはC:\Datop\good.good, C:\Datop\good1.good and C:\Datop\good2.good.という名前で保存される

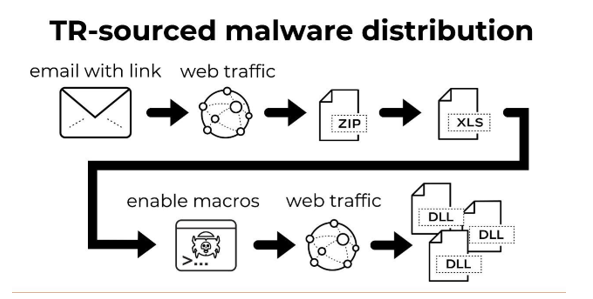

これら3つのダウンロードされたファイルは、QakbotというバンキングトロイのDLLであることが判明しました。このQakbotはPinkslipbot, Qbot又はQuakbotという名でも知られています。この悪名高いトロイの木馬は、アクセス認証情報やオンラインバンキングの情報などを窃取し、最終的にアカウント自体を乗っ取ってしまいます。Squirrelwaffleは以下の図に示されている経路で送り込まれていることが分かります。

図2 Squirrelwaffleが送り込まれる感染経路図

Minervaの悪意ドキュメント防御モジュールは、Squirrelwaffleタイプのマルウェアを先制防御しますので、企業を狙った大規模な感染を完全シャットアウトします。

Minerva製品(Minerva Armor)についてのお問い合わせはPico Technologies ([email protected])までお願い致します。